RFID原理与应用

一、RFID的意义

根据”维基百科”(Wikipedia)对RFID的解释:射频识别即RFID(Radio Frequency IDentification)技术,又称电子标签、无线射频识别,是一种通信技术,可通过无线电讯号识别特定目标并读写相关数据,而无需识别系统与特定目标之间建立机械或光学接触。

二、RFID的构造

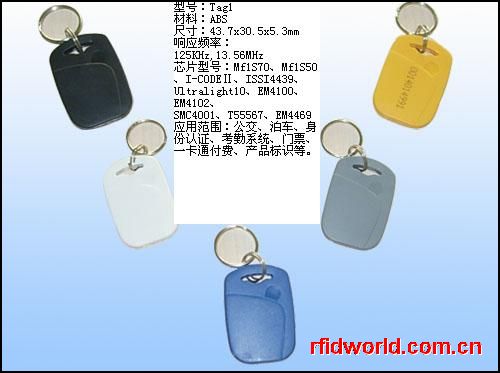

RFID是由标签TAG(transponder)、天线/线圈(Antenna / Transciver)及读取/写入器(reader/writer)所组成。

三、RFID的类型

(一)依照标签电池运作特性可分为:

1、主动式:标签上无电源,需由Reader发出电波来唤醒以进行资料收送。

2、被动式:标签内建电源,可主动侦测Reader之电波并收送资料。

3、半主动式:标签亦内建电源,但需由Reader之电波来唤醒,再透过自身电源收送资料。

(二)依照天线频率高低可分为:

1、低频(LF):频率125KHz,识别距离小与60公分,以电磁感应传输讯号,主要用于动物晶片、门禁及停车场等。

2、高频(HF):频率13.56MHz,识别距离约60公分,以电磁感应传输讯号,主要用于交通卡(悠游卡)、门禁及e-Passport等。

3、超高频(UHF):频率860-960MHz,识别距离被动式约10公尺、主动式约100公尺,以电波传输讯号,主要用于物流、零售流通等。

4、微波:频率2.45GHz,识别距离被动式约1公尺、主动式约50公尺,以电波传输讯号,主要用于物流管理。

四、RFID的应用

RFID的应用,从出生新生婴儿管理开始,到搭车、开车、上班、出门、出国等处处可见人手RFID卡,RFID与我们生活是十分密切。 National Institute of Standards & Technology依据RFID的应用功能,将之归类为资产管理、追踪管理、授权认证、身分核对、处理控制、接取控制、自动付款及供应链管理等8类。

RFID现况与发展趋势

一、RFID使用现况

目前国内RFID卡使用人口最多的是台北悠游卡,至2008年7月止台北捷运公司共发行1380万张悠游卡。其他主要的RFID卡,依序是台湾统一超商icash卡600万张,台湾悠游联名卡216万张,台湾Visa PayWave感应卡144万张,远通公司台湾ETC则有66.6万部台车装e通机,台北市政府数位学生证有42万张。

图1、截至2008年7月止,台湾地区各类RFID卡发行量

二、RFID发展趋势

依据ABI的调查分析,2008年全球RFID市场规模可达45.7亿美元,至2012年可达84.9亿美元,年复合成长率(2007-2012)约为17%,如图2。

图2、ABI Research所做的2007-2012年RFID市场规模预测

图3、Gartner所做的2007-2012年RFID总产值预测

由于RFID与我们生活息息相关,近年RFID的安全频遭挑战与攻击,引并引起关心人员与团体忧心RFID可能成为未来新型的科技犯罪。相关业者在开发RFID系统之前如能认识RFID攻击方式与可能的犯罪型态,将有助于RFID系统的安全。

一、 RFID攻击方式

常见的RFID攻击方式有窃听、欺骗、追踪、阻断服务及病毒攻击,分述如下:

1、窃听

信息从一个标记读,可能的用于身分偷窃或欺骗。通过站立在受害者的可读的距离之间它是可能读数据从RFID晶片。

2、欺骗

欺骗是窃听的进一步,并且透过复制资讯至另一块晶片。根据RFID晶片不同的用途,这个技术能提供存取受害者汽车、家、工作场所或者电子付款信用。将低价产品的标签复制至高价格产品标签上,以支付比实际价格为低。

3、追踪

藉由多次重复扫描某人的汽车钥匙、门禁卡、ETC收费系统或是几种RFID的多重组合,藉由各种RFID出现的情形是可以追踪某一特定人士的行踪。

4、阻断服务

阻断服务攻击发生,系当信号阻塞运转中。这可能是标签和读取器间的电波干扰,或是由法拉第笼子金属罩的干扰。

5、病毒攻击

感染病毒的标签启动后端资料库去执行标签上的SQL代码,当病毒,蠕虫,或者恶意程式入侵资料库,再由资料库将病毒传送至其他标签,迅速传播病毒。而中毒的RFID可能会摧毁整个控制系统及重要宝贵的资料。

6、缓冲区溢位

利用缓冲区溢位造成异常现象,恶意程式可取得伺服器的控制权,并可任意执行各种动作。

二、 RFID犯罪型态

由于RFID有上述几种常见的攻击方式,有心人士或是不法份子或犯罪集团,可利用这几种攻击方式从事诈欺、电脑病毒、入侵电脑、窃盗、人口贩运、恐怖活动、盗用身分等不法活动。

1、诈欺

不法者利用破解如交通卡等的RFID晶片加密方法,再将之复制或加值;或将低价产品的标签复制至高价格产品标签上,以低价商品结帐。

案例:

来自CCC的骇客高手是与来自维吉尼亚大学(University of Virginia)的“同好”联手,破解Mifare Classic RFID晶片的编码方法,并为卡片加值、复制RFID卡或“制造”新使用者。

2、电脑病毒

将带有病毒的程式码写入标签,再启动后端资料库去执行标签上的程式码,再透过资料库将病毒传送至其他标签,使得整个RFID系统瘫痪。

3、入侵电脑

入侵RFID及其后端系统,或破解RFID晶片加密的方法,再为卡片加值、复制RFID卡或制造新使用者。

案例:

2008年9月9日美国联邦法官曾下令,禁止3名麻省理工学院学生在Defcon骇客大会上,示范如何骇入波士顿地铁系统使用的智慧票卡,这种RFID卡是波士顿地铁T线目前使用的票卡。

4、窃盗

不法者利用破解如汽车防盗RFID晶片加密方法,再窃取RFID保护的设备或物品。

案例:

英国足球明星贝克汉2部BMW X5座车,被窃贼破解汽车防盗RFID晶片后开启并启动而失窃。

5、人口贩运

利用RFID安全管理系统的漏洞,诱骗受保护的病患或新生儿等。

6、恐怖活动

恐怖组织可能利用RFID追踪特定人士,当特定人物出现时引爆炸弹。

7、盗用身分

复制RFID晶片卡以盗用他人身分或作为在场或不在场证明。

结语

当RFID在各行各业的应用与管理带来便利与节省成本的同时,它也改变了相关产业的经营模式,也改变了我们的生活习惯,而且将持续地改变并扩大其影响,这些改变及其影响有正面意有负面。

当一个新的RFID系统导入时,应谨慎评估其效益与影响,并善尽保护使用者的隐私、个人资料及人身、财产与系统安全。近来各国为加强国境安全及对抗恐怖活动,相继推出RFID晶片护照。然已传出英、德RFID护照被骇客组织破解,相关机关应密切注意,否则新护照不仅不能对抗恐怖活动,可能被恐怖组织利用影响安全更巨。

2001年联邦助理检察官Daniel A. Morris曾表示:今天的窃贼使用电脑会比使用手枪偷得更多,明天的恐怖份子使用键盘会比使用炸弹所造成的损害更大可作为发展RFID系统的借镜。

后记:本文摘自本人于2009 RFID国际隐私权论坛演讲内容;感谢台湾NEC股份有限公司及亚元国际股份有限公司协助。

(文/中央警察大学资讯管理系.张维平助理教授 )